Seguramente ya habrás visto los mensajes que te salen en las páginas web preguntándote si aceptas sus cookies. Esos mensajes son obligatorios ya que los sitios web cogen mucha información privada tuya.

Esta información se puede utilizar con fines maliciosos. Por lo tanto, la ley de muchos países les pide a los sitios web que le avisen a la gente que le están recogiendo sus datos privados.

En esta era digital, tus datos privados están en las manos de muchas empresas. Por lo tanto, es muy importante que protejas tu privacidad cuando, por ejemplo, uses tu móvil o navegues por internet.

Pues habiendo dicho esto, ¿Cómo te sentirías si alguien espiara tus llamadas telefónicas? Muy probablemente esto te molestaría, especialmente si estás hablando sobre cosas muy privadas tuyas por teléfono.

Bueno, pues resulta que la privacidad de tus llamadas telefónicas puede estar comprometida.

En este artículo, te hablaremos sobre cómo tus conversaciones y cualquier audio reproducido en tu móvil pueden ser espiados a través del acelerómetro de tu dispositivo.

Experimento que descubrió el fallo del acelerómetro

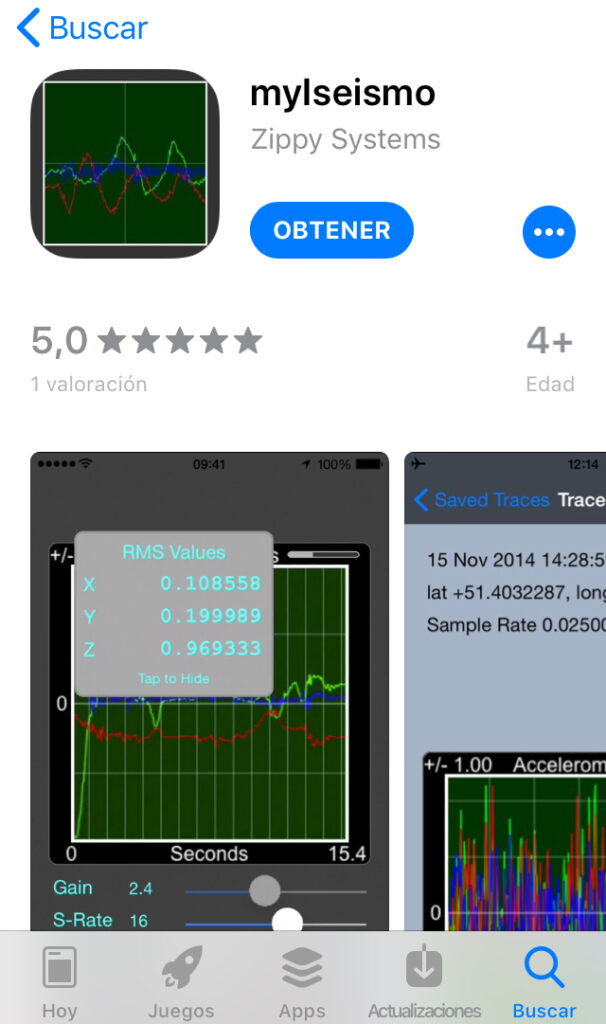

Una serie de científicos de la Universidad de Alabama y de la Universidad de Rutgers en Estados Unidos realizaron un experimento para ver si se podía espiar las conversaciones telefónicas y cualquier otro audio de los móviles accediendo a los acelerómetros de dichos dispositivos.

A este tipo de ataque lo bautizaron como “Spearphone”. Esta es una abreviación del término “Speech Privacy Exploit via Accelerometer-sensed Reverberations from smartphones” o “Vulnerabilidad de la privacidad del habla a través de vibraciones detectadas por el acelerómetro de los teléfonos inteligentes”.

En este experimento, se usaron varios móviles con Android, y se procedió a llamar a esos teléfonos, y a reproducir audios en ellos.

Las llamadas y los audios hacían que los altavoces de los móviles generaran vibraciones que luego rebotaban contra el acelerómetro de esos teléfonos.

Luego, se usó machine learning, es decir, un tipo de inteligencia artificial, para analizar esas vibraciones.

Puedes ver el resto del estudio aquí: https://bit.ly/2UQKCMn

Cómo se logró espiar un móvil mediante el acelerómetro

El objetivo de este ataque era ver si la inteligencia artificial podía identificar a alguna de las personas hablando por el móvil, y/o si podía reconstruir las conversaciones y audios a partir de esas vibraciones.

Pues resulta que sí pudo. La inteligencia artificial pudo identificar con un alto nivel de precisión a la persona del otro lado de la llamada.

El software pudo identificar ciertos datos sobre la identidad de la persona del otro lado de la llamada con un 80% de precisión, y pudo identificar el sexo de esa persona con un 90% de precisión.

Además, esa inteligencia artificial pudo reconstruir hasta cierto punto la conversación de la persona del otro lado de la llamada.

Y, con respecto a los audios, el programa con machine learning también pudo reconstruir hasta cierto punto los audios de las canciones, vídeos, y cualquier otro archivo multimedia reproducido en ese móvil.

Y todo esto se logró solo con usar un software que accediera al acelerómetro de un móvil. Para darte una idea, muchas de las apps en tu móvil tienen acceso a tu acelerómetro, por lo que lograr esto no es tan difícil como parece.

Sin embargo, esto solo se pudo lograr si audios eran reproducidos por los altavoces de los móviles. No se pudo lograr lo mismo si los móviles tenían auriculares conectados a ellos. El acelerómetro no pudo captar ninguna vibración si el audio era reproducido por los auriculares.

Implicaciones que tiene esto

Ya en sí es preocupante que alguien pueda espiar tus conversaciones y cualquier audio que escuches desde tu móvil.

Por ejemplo, cualquier hacker podría subir una app falsa a tiendas de apps como Google Play. Luego, si descargas dicha app, el hacker podría espiar tus conversaciones analizando tu acelerómetro.

Y esto no solo ocurriría al usar apps, sino también al navegar por internet. Si visitas algún sitio web que esté infectado con software malicioso, también podrías ser espiado desde tu acelerómetro.

Puedes ser espiado en todo momento

Claro, si ya tienes algo de conocimientos técnicos, seguramente nos dirás “hay una forma fácil de arreglar eso: simplemente no le des permiso a ninguna app de usar tu acelerómetro”.

La razón por la que las apps en tu móvil te piden permiso para poder usar tu micrófono o tu cámara es precisamente para evitar que te espíen. Es decir, si estás usando una app, y te sale un mensaje que diga “esta app desea usar tu micrófono”, puedes seleccionar la opción “denegar”.

Así, si sospechas que estás siendo víctima de un ataque de un hacker a través de tu micrófono, puedes negarle a esa app acceso a él para que así no te espíen. Por lo tanto, si pudieras hacer lo mismo con el acelerómetro, ya no te podrían espiar.

Pues ese es el problema: no hay forma de negarle a las apps acceso a tu acelerómetro. Mientras tu móvil esté encendido, tu acelerómetro siempre estará activado, y siempre les dará permiso a todas las apps para acceder a él. Es decir, cualquier app y cualquier sitio web puede ver tu acelerómetro, y no hay nada que puedas hacer para evitar esto.

O, en otras palabras, que siempre estarás en riesgo de que te espíen tu acelerómetro, por lo que en cualquier momento te podrían espiar tus conversaciones telefónicas y cualquier audio que escuches. En consecuencia, si hasta ahora no estabas preocupado, creemos que esto último ya debería preocuparte.

Y no solo te pueden espiar cuando hables por teléfono o escuches música: también te pueden espiar si usas asistentes virtuales como Siri.

Debido a que los asistentes virtuales repiten el comando que les digas para comprobar que entendieron el comando, los espías podrían saber exactamente lo que les dijiste. Por lo tanto, los hackers podrían identificarte y saber aún más sobre tu vida privada.

Los hackers no son los únicos que pueden espiarte usando tu acelerómetro: las compañías también pueden hacerlo. Las empresas podrían espiarte para saber qué tipo de cosas te interesan, y así enviarte publicidad ajustada a tus gustos.

Posible solución para evitar ser espiado

Pues, para evitar que la gente sea espiada, los científicos que hicieron este experimento propusieron una solución.

La solución propuesta consiste en rediseñar los acelerómetros para protegerlos de las vibraciones de los altavoces. Si se disminuye el impacto de las vibraciones del sonido generado cuando chocan contra los acelerómetros, no será posible espiar las conversaciones ni ningún audio en los móviles.

Otra solución que había sido planteada era que el móvil te pidiera permiso para poder usar el acelerómetro antes de que una app o sitio web intentara acceder a él. Así, si alguna app sospechosa quisiera acceder a tu acelerómetro, simplemente le podrías decir que no. En consecuencia, no te espiarían.

Sin embargo, los científicos concluyeron que esta no es una buena idea. Primero, mucha gente simplemente le daría permiso a todas las apps para que tengan acceso al acelerómetro, sin ni siquiera leer la advertencia.

Y segundo, habría problemas de usabilidad. Es decir, sería muy irritante que te saliera un mensaje pidiéndote permiso para usar el acelerómetro cada vez que uses una app o te metas a una página web. Esto generaría una experiencia negativa en los usuarios, especialmente si muchas apps requieren usar el acelerómetro.

En consecuencia, lo mejor sería lo que fue planteado en la primera propuesta. Es decir, pedirles a los fabricantes de móviles que protejan los acelerómetros de las vibraciones ocasionadas por el sonido de los altavoces.

Además, como mencionamos anteriormente, solo te pueden espiar si reproduces el audio en los altavoces de tu móvil. No te pueden espiar si escuchas tus conversaciones y audios usando auriculares.

Por lo tanto, para protegerte de espías que quieran escuchar tus conversaciones, usa auriculares. Y ten el hábito de escuchar tu música y ver vídeos usando auriculares.

Conclusión

Y con esto, hemos llegado al final de este artículo sobre cómo puedes ser espiado gracias al acelerómetro de tu móvil.

Hemos aprendido sobre el experimento Spearphone, el cual revela una vulnerabilidad que le permite a un hacker espiar conversaciones telefónicas con tan solo tener acceso al acelerómetro de un móvil.

Y no sólo te pueden espiar tus conversaciones, sino que también te pueden espiar cualquier audio que reproduzcas en tu móvil, como vídeos, música, o inclusive el asistente virtual de tu móvil.

Y lo peor del caso es que no hay manera de desactivar el acelerómetro de tu móvil para que no te espíen.

Finalmente, te mencionamos sobre las posibles formas de evitar que te espíen. Habrá que esperar hasta que los fabricantes de móviles modifiquen los acelerómetros para que no reciban las vibraciones del altavoz del móvil. Pero hasta entonces, te recomendamos que uses tus auriculares para evitar que te espíen.

¿Deseas saber más sobre posibles problemas de privacidad mientras navegas por internet o mientras usas tu móvil? ¿Hay algún otro tipo de tema que te gustaría ver en nuestro sitio? Pues, ¡dínoslo en los comentarios, y comparte este artículo con tus seres queridos en las redes sociales!